Si votre nom est choisi pour le service du jury, c'est parce qu'un ordinateur a utilisé un générateur de nombres aléatoires pour le sélectionner. Il en va de même pour les audits fiscaux ou lorsque vous optez pour un billet de loterie rapide. Mais comment pouvez-vous croire que le tirage était vraiment juste? Un nouveau protocole anti-triche pour générer des nombres aléatoires pourrait fournir cette confiance – empêcher la falsification cachée ou les résultats truqués, les chercheurs rapportent le 11 juin Nature.

«Le fait d'avoir une source publique d'aléatoire que tout le monde a confiance est important car plus les enjeux d'une application ou plus les personnes impliquées sont élevées, plus il y a d'incitation à changer ou à pirater un générateur de nombres aléatoires», explique Gautam Kavuri, un physicien de l'Institut national des normes et de la technologie à Boulder, Colo. «Ce protocole vérifie que la génération de nombres aléatoires n'est pas compromise.

La plupart des méthodes classiques de génération de nombres aléatoires ne sont pas vraiment aléatoires: tout ce qui a un motif peut être prédit. Les ordinateurs peuvent générer des nombres de pseudo-aléatoires, mais toute personne qui craque l'algorithme peut également deviner sa sortie. Même les singes frappant sur les claviers créeraient des séquences devignables en fonction de leur longueur de doigt et de la disposition du clavier.

Une véritable imprévisibilité ne peut être trouvée que dans le domaine quantique, où les plus petites particules existent dans les états indéfinis jusqu'à mesurer. Les scientifiques peuvent exploiter ce hasard naturel par des tests de cloche sans échappatoire, des expériences qui utilisent des particules enchevêtrées et des paramètres de mesure choisis au hasard et en temps réel. Ces tests offrent un moyen de certifier que les résultats sont vraiment aléatoires, même si les appareils individuels eux-mêmes ne peuvent pas être entièrement fiables – une stratégie connue sous le nom de hasard indépendant de l'appareil.

Mais comment pouvez-vous vérifier que l'ensemble du système n'est pas manipulé dans les coulisses? Il s'agit d'une question particulièrement importante pour les balises du hasard public, qui diffusent des nombres aléatoires frais en ligne à intervalles réguliers. «La pire chose qui puisse arriver si vous prétendez avoir une balise de hasard, c'est que quelqu'un puisse deviner vos nombres aléatoires à l'avance», explique Roger Colbeck, mathématicien appliqué à l'Université de York en Angleterre, qui n'a pas été impliqué dans l'étude.

Pour se prémunir contre cela, Kavuri et ses collègues ont conçu un système qui ne reposait pas sur un seul point de confiance. Au lieu de cela, il distribue la confiance entre les institutions en créant plusieurs points de mesure et en construisant des structures de données appelées chaînes de hachage – où chaque hachage est comme une empreinte digitale cryptographique qui ne peut pas être modifiée sans détection. En tissant ensemble cinq chaînes de hachage, exploitées par trois institutions indépendantes, dans un seul système, l'équipe peut créer quelque chose comme un reçu de sabot.

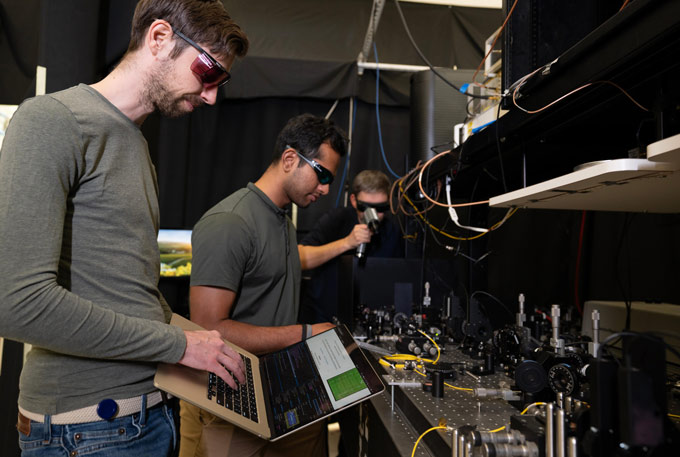

Le processus de génération de nombres commence à l'Institut national des normes et de la technologie du Colorado lorsqu'un laser zappe un cristal, éliminant une paire de particules enchevêtrées de lumière, ou photons, qui partagent des propriétés mystérieusement liées. Les photons enchevêtrés passent sur les fibres optiques à deux stations de mesure espacées de 110 mètres à l'Université du Colorado Boulder. Pendant que les photons voyagent, chaque station choisit au hasard comment mesurer la polarisation du photon entrant, l'orientation de son champ électromagnétique. Une fois mesurés, les détecteurs convertissent le résultat en un bit: soit un 0 ou un 1.

L'ensemble du processus est «un moyen vraiment paranoïaque de s'assurer que les choses sont vraiment aléatoires», explique Kavuri. «Vous auriez besoin de communiquer plus rapidement que la vitesse de la lumière pour pouvoir l'ygrquer.»

Ce processus répète 15 millions de fois en environ une minute, créant un flux massif de bits aléatoires bruts. Après des tests de contrôle de la qualité, les ordinateurs de l'université combinent le flux avec le prochain échantillon de nombres aléatoires d'une troisième institution, une autre balise publique. Tout est traité via un algorithme qui filtre tous les modèles. Le résultat est 512 chiffres binaires de pur aléatoire certifié.

Ces 512 bits équivaut à 10154 Des chaînes possibles de bits, qui se traduisent chacune par un nombre différent. C'est un pool de possibilités si massives qu'elle éclipse le nombre d'atomes dans l'univers observable.

Au cours d'un essai de 40 jours, alors que le protocole a couru plus de 7 000 fois, chaque course est venue avec moins d'un 1 sur 18 chances que les chiffres n'étaient pas parfaitement aléatoires. «Le protocole est extrêmement sécurisé à ce taux d'erreur», explique Colbeck.

Plus de trois institutions peuvent rejoindre le réseau pour distribuer des tâches et augmenter la confiance. Certains peuvent jouer un rôle actif dans la génération des nombres aléatoires. D'autres pourraient servir d'observateurs, enregistrant et vérifiant les événements de manière impartiale dans la chaîne de hachage, les nombres aléatoires apparaissant finalement sur des balises publiques comme celles de NIST.

«Plus les parties sont impliquées», dit Kavuri, «plus la confiance se propage.»