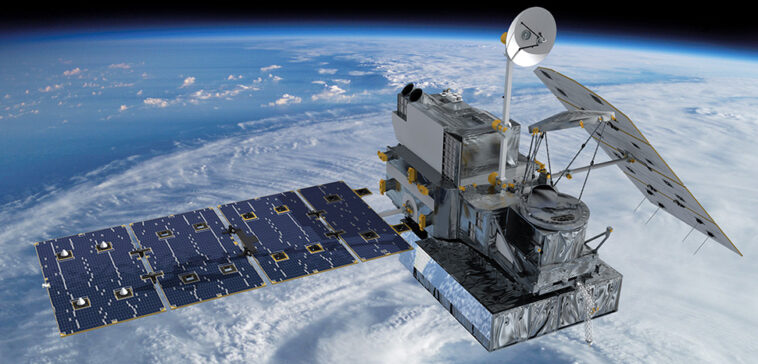

À la lumière du récent lancement par l'Iran de trois satellites dans l'espace, les inquiétudes géopolitiques pourraient s'accentuer concernant les menaces intermittentes du pays envers l'Occident et Israël, au milieu de la guerre entre Israël et le Hamas qui a suivi le 7 octobre. En effet, bien que Téhéran ait jusqu'à présent évité de s'impliquer directement dans la guerre, l'Iran est apparu via des mandataires tels que le Hamas et les rebelles Houthis du Yémen pour intimider à la fois Israël et les États-Unis pour leur soutien à Israël. Avec l’augmentation des capacités nucléaires et satellitaires iraniennes, Israël et les entités occidentales devraient rester vigilants face à d’éventuelles tentatives indirectes visant à perturber leurs équivalents israéliens et occidentaux, en particulier à des fins d’entrave aux communications et à la surveillance face aux attaques israéliennes contre le personnel militaire iranien.

Outre le danger évident d’attaques contre les systèmes satellitaires gouvernementaux, les attaques contre les satellites commerciaux pourraient également entraîner une perte de données. De telles pertes ou vols pourraient s’avérer périlleux tant entre les mains des hacktivistes que des acteurs étatiques, notamment en obstruant la visibilité sur les activités nucléaires de l’Iran. En outre, pour les systèmes fédéraux et commerciaux, respectivement, le vol de données liées à la défense ainsi que les informations de santé protégées (PHI) des patients soignés par les hôpitaux dont les satellites sont affectés pourraient être fatals.

Outre les méthodes bien connues d'attaque par déni de service distribué (DDoS) et de chaîne d'approvisionnement utilisées respectivement pour submerger et s'infiltrer, les attaques par porte dérobée présentent une attaque plus insaisissable qui exploite les vulnérabilités des systèmes aérospatiaux. Pour explorer ce sujet plus en profondeur, le Dr Gregory Falco, LEED AP, professeur adjoint formé au MIT au Aerospace ADVERSARY Lab de l'Université Cornell, a été consulté. Le Dr Falco a détaillé ce qui suit (texte légèrement révisé pour tenir compte du contexte) :

Le bus est ce qui facilite toutes les communications à travers le véhicule spatial. Habituellement, les sous-systèmes transmettent les données télémétriques via le bus au cerveau du satellite pour une coordination cohérente. Lorsque quelque chose est bavard, cela peut signifier qu'il est mal programmé ou qu'il renvoie trop de données. Il peut s'agir de renvoyer des données au cerveau pour l'inonder de messages errants ou pour d'autres activités malveillantes.

En ce qui concerne la manière dont un bus bavard peut indiquer une tentative d'attaque, telle qu'une DDoS ou même une chaîne d'approvisionnement ou une porte dérobée, contre un système satellite, le Dr Falco a expliqué :

Ces types de vulnérabilités sont également souvent utilisés dans les attaques de la chaîne d’approvisionnement en raison des nombreuses pièces héritées du véhicule satellite en question. (Ces pièces) sont (parfois) exploitées ou gérées par un ancien fournisseur qui ne prend pas la peine de mettre à jour sa base de code ou qui fait appel à des entités tierces impliquées dans les opérations et les mises à jour en direct. Un bus bavard est un signe courant d'une installation par porte dérobée, mais étant donné l'absence de moniteurs d'autonomie sur le bord du véhicule, il est difficile de déchiffrer la cause de ce bavardage (bruit).

Face aux activités adverses potentielles menées pour obtenir un avantage concurrentiel dans le domaine aérospatial, les défenseurs peuvent aller plus loin en enquêtant au-delà d’une attaque DDoS ou de la chaîne d’approvisionnement et en envisageant également une porte dérobée plus furtive. L’intelligence artificielle (IA) peut être utilisée pour aider à analyser les captures de bruit au format audio ou texte, idéalement équipée d’une fonction de traduction. Cette fonction serait en outre complétée par un interprète et traducteur humain persan farsi pour clarifier le bruit audio et tout texte correspondant capturé via une capacité de dictée parole-texte de l'IA.

En matière de prévention, l’IA pourrait être entraînée à détecter les portes dérobées potentielles installées par des acteurs iraniens en recherchant des mots farsi ou des chaînes de codes lors des révisions de code. De tels examens doivent être effectués dans le cadre d’une pratique de routine de nettoyage des entrées, tout en restant à jour avec les derniers correctifs de sécurité. Associé à des audits de sécurité et à des analyses de code réguliers, le respect du principe du moindre privilège devrait contribuer à empêcher les acteurs malveillants de pénétrer dans un système en premier lieu.

Un spécialiste de la traduction en langue persane pourrait alors indiquer si l'un des journaux du serveur du système satellite contient du texte qui, une fois rendu en anglais, ressemblerait à un code de porte dérobée commun.

Compte tenu de la menace interne omniprésente due à l’ingénierie sociale, le phishing reste également un foyer de pénétration de tout réseau ou système par des attaquants. Alors que les tentatives iraniennes d’ingénierie sociale contre Israël et les États-Unis se sont multipliées dans le contexte de la guerre entre Israël et le Hamas, les organisations aérospatiales devraient rester vigilantes à l’égard des courriels et autres formes de communication ayant des thèmes géopolitiques. Ces communications peuvent être rédigées en anglais, en hébreu ou dans une autre langue parlée dans un pays considéré comme favorable à Israël et peuvent se concentrer sur la guerre Israël-Hamas ou sur des thèmes politiques similaires. Si un utilisateur ouvre et clique sur un lien malveillant ou télécharge un exécutable malveillant à l'intérieur, une porte dérobée pourrait être installée sur l'appareil ou le système correspondant. Un exemple pourrait être un e-mail rédigé en utilisant des termes tels que « guerre » (hébreu : מלחמה, milkhama) ou même « négociation » (farsi : مذاکره, mezakereh), relatifs aux négociations autour de thèmes nucléaires et politiques, pour donner un faux sentiment de diplomatie. intentions.

Les messages peuvent être analysés à la recherche d'adresses d'expéditeur usurpées en comparant l'en-tête de l'e-mail Depuis champ contre son chemin de retour. Si ces entrées ne correspondent pas, les analystes doivent utiliser des outils open source ainsi que les journaux des appareils et du réseau pour enquêter sur toute autre instance de noms de domaine et d'adresses e-mail observées dans le chemin de retour, en mettant l'accent sur les mots farsi ou d'autres liens potentiels avec l'Iran. Les tentatives de phishing peuvent être suspectées davantage lorsqu'elles sont menées parallèlement à d'autres attaques potentielles contre les systèmes satellitaires, telles que les attaques DDoS que les attaquants utilisent parfois pour détourner les analystes de sécurité de la pénétration par d'autres moyens.

Lorsqu’ils surveillent d’éventuelles tactiques d’infiltration, les défenseurs doivent être à l’affût d’un large éventail de techniques, pouvant se produire simultanément et contre plusieurs cibles géopolitiques. Dans le cas de l’Iran pendant la guerre entre Israël et le Hamas, les menaces contre les systèmes satellitaires gouvernementaux et privés constituent une menace unique, celle d’obscurcir non seulement la surveillance des capacités nucléaires iraniennes, mais également l’accès des cibles à leurs propres données et leur conservation.